WhatsApp’ı kullanıp, Türkiye ve Suriye’ye saldırıyorlar

Siber güvenlik kuruluşu Bitdefender Antivirüs, hacker grubu StrongPity'nin Türkiye ve Suriye'deki kurbanları hedef aldığını keşfetti. Grup, kullandığı saldırı tekniği ile WhatsApp, Ccleaner, Recuva ve TeamViewer gibi yazılımları yüklemeye çalışan kullanıcıların bilgisayarlarına giriş yapıyor ve bulaştığı bilgisayardaki dosyaları toplayıp dışarıya gönderiyor.

Siber güvenlik araştırmacıları yakın zamanda hacker grubu StrongPity'nin, Türkiye ve Suriye'deki kurbanları hedef aldığını keşfetti. Mağdurları enfekte etmek için “watering hole” adı verilen taktikleri kullanan ve adli soruşturmalara engel olmak için üç katmanlı bir C&C altyapısı uygulayan APT grubu, arşivler, dosya kurtarma uygulamaları, uzaktan bağlantı uygulamaları, yardımcı programlar ve hatta güvenlik yazılımlarını bile truva atı haline getirebiliyor.

Siber güvenlik kuruluşu Bitdefender Antivirüs’e göre, StrongPity’nin bilinen ilk saldırıları Ekim 2016’da gerçekleşmişti. İtalya ve Belçika’ya yapılan bu saldırılarda yine “watering hole” taktiği denenmiş, sistemleri ele geçirmek için ise WinRAR ve TrueCrypt gibi yazılımların virüslü versiyonları kullanılmıştı.

Bu saldırı yönteminde, kullanıcılar resmi web sitesinden yazılım indirirken bir “watering hole” saldırısı gerçekleşiyor ya da HTTP yönlendirme yoluyla sistemlere erişim sağlanıyor.

DOSYALARI TOPLAYIP, DIŞARIYA GÖNDERİYOR

.pngTürkiye ve Suriye’ye yapılan saldırılar da aynı yöntemi izliyor. WhatsApp, CCleaner, Recuva ve TeamViewer gibi yazılımları yüklemeye çalışan kullanıcıların bilgisayarlarına kolayca giriş yapılıyor. Bulaştığı bilgisayardaki dosyaları toplayıp dışarıya gönderiyor.

İlginç bir şekilde, araştırılan tüm dosyalar, Pazartesi-Cuma arası 9-6 çalışma saatleri arasında derlenmiş gibi görünüyor. Bu da StrongPity’nin çeşitli projeler yürütmek için tam zamanlı çalışan sponsorlu bir yazılım firması olabileceği fikrini destekliyor.

Sistemlere erişim sağlayan hackerler, özellikle MS Office dokümanları gibi belirli dosyaları bulmak için bir arama aygıtı bile kuruyorlar. Çalınan dosyalar ZIP dosyası haline getirildikten sonra “.sft” uzantısıyla birçok ufak şifreli dosyaya dönüştürülüyor ve C&C sunucusuna yollanıyor. Ardından diskten tamamıyla siliniyor ve bütün izler ortadan kaldırılıyor.

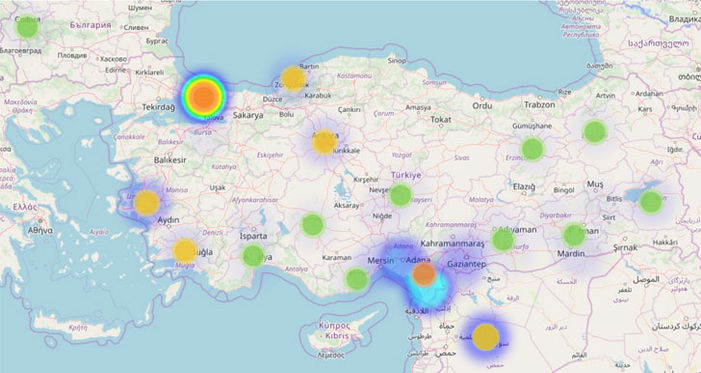

GRUBUN HEDEFİ TÜRKİYE VE SURİYE’DEKİ KULLANICILAR

Grubun hedefi şu anda Türkiye ve Suriye olsa da daha önceden Kolombiya, Hindistan, Kanada ve Vietnam’a da Firefox, VPNpro, DriverPack ve 5kPlayer’dan faydalanarak çeşitli saldırılar düzenledikleri biliniyor. Hatta kullandığı sahte Firefox yazılımı sayesinde ‘bilgisayarda Bitdefender Antivirüs var mı?’ diye kontrol bile ediyor.

Bitdefender Antivirüs araştırmacılarının bu grubu incelerken topladığı veriler, saldırganların özellikle Suriye’deki sürekli çatışmaların jeo-politik bağlamına yerleştiğini gösteriyor. Saldırılar, Türkiye’nin Suriye’de yaptığı Barış Pınarı Harekatı ile aynı zamana denk geliyor.